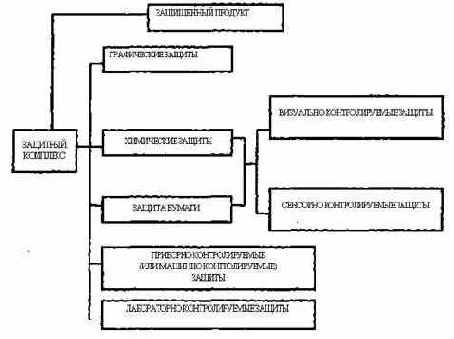

Защитный комплекс уровня защитных технологий

Отсутствие хотя бы одного из элементов защитного алгоритма в реальном продукте наглядно демонстрирует источник будущих злоупотреблений. Разумеется, специфические особенности продукта могут позволить игнорировать отдельные элементы, если есть уверенность, что угроза с этой стороны отсутствует. Важно отчетливо представлять все источники угрозы для продукта.

Мы сознательно не соотносим группу защит по условиям обращения с группой технологических защит. Дело в том, что одна и та же защита может быть применена и в качестве объявленной, и в качестве сертифицированной, и даже в качестве скрытой защиты в зависимости от специальных условий обращения и эффективности применения.